Columnas de Opinión de The New York Times en Español

A lo largo de los últimos años, las tasas de suicidios entre adolescentes han aumentado terriblemente. Los índices de depresión están incrementando y la salud mental en general en Estados Unidos se está deteriorando. ¿Qué está pasando?

Mi respuesta comienza con la tecnología, pero en realidad se trata del tipo de conciencia que induce la vida en línea.

Cuando los estilos de comunicación cambian, también lo hace la gente. En 1982, el académico Walter Ong describió la manera en que, hace siglos, un cambio de la cultura oral a la impresa transformó la conciencia humana. Alguna vez, la narrativa era una experiencia compartida, con énfasis en los proverbios, las parábolas y los mitos. Con el inicio de la prensa se convirtió en una experiencia más privada y el contenido de esa narrativa, más realista y lineal.

Como lo argumenta L. M. Sacasas en la edición más reciente de The New Atlantis, el cambio de la comunicación impresa a la electrónica está demostrando ser trascendental de manera parecida. Yo diría que la gran diferencia es esta: la atención y el afecto han pasado de ser vínculos privados a productos públicamente comerciables.

Es decir, hasta hace poco, la mayor parte de la atención que recibía una persona provenía de la familia y los amigos, y era bastante estable. Pero ahora, la mayor parte de la atención que recibe una persona puede provenir de muy lejos y es tremendamente volátil.

A veces tu publicación en línea puede volverse viral y ser admirada o ridiculizada de manera masiva, mientras que en otras ocasiones tu publicación puede dejarte solo y completamente ignorado. La comunicación en sí, que alguna vez fue en gran medida colaborativa, ahora a menudo es competitiva, con pujas para obtener afecto y atención. También es más manipuladora, con gestos diseñados para generar una respuesta.

Es más probable que la gente atrincherada en las redes sociales esté siempre en alerta: ¿cómo van mis índices de audiencia en este momento? También es más probable que sientan que la cantidad de atención que están recibiendo es inadecuada.

Como lo dijo David Foster Wallace en ese famoso discurso de graduación de Kenyon, si orientas tu vida hacia el dinero, jamás sentirás que tienes lo suficiente. De igual manera, si orientas tu vida hacia la atención, siempre te sentirás menospreciado; siempre te sentirás emocionalmente inseguro.

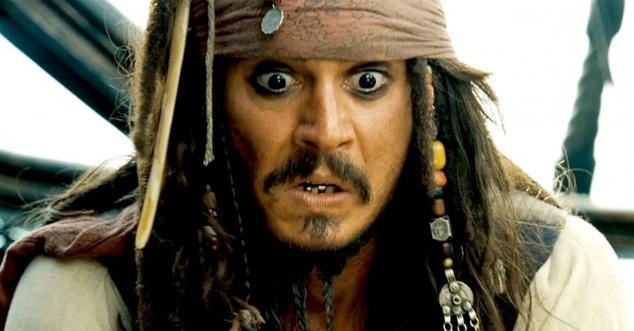

Los nuevos tipos sociales surgen en un régimen de comunicación como ese. El nuevo tipo más prominente es el trol y, de hecho, los estadounidenses han elegido a un trol como presidente.

Los troles buscan atención tratando de hacer que los demás se sientan mal. Los estudios de la gente que se dedica a trolear hallan que tienen puntajes altos en medidas de psicopatía, sadismo y narcisismo. Los medios en línea no los han vuelto despiadados; simplemente lo son: internet les ha dado una plataforma para usar ese salvajismo en todo su esplendor.

Los troles también tienen altos puntajes de empatía cognitiva. Intelectualmente, entienden las emociones de la gente y cómo hacerla sufrir. Sin embargo, califican más bajo en la empatía afectiva. No sienten el dolor de los demás, así que, cuando te lastiman, no les importa.

El troleo es una manera muy efectiva de generar atención en una economía competitiva y volátil de la atención. Es una manera de sentirse virtuoso e importante, sobre todo si afirmas estar troleando en nombre de algún grupo marginado.

Otro tipo prominente de personalidad en esta economía es el acosador llorón. Esta es la persona que toma su dolor y victimización y los utiliza para asegurarse de que todas las conversaciones giren en torno a sí mismo. “Esta es la era del acosador llorón, un híbrido horrendo de víctima y vencedor, llorón y atacante”, escribió Julie Burchill en The Spectator hace algunos años.

El acosador llorón comienza con un trauma genuino. Aquel suceso terrible que sucedió naturalmente hace que el acosador llorón se sienta poco seguro, en estado de alerta y cohibido a tal punto que está absorto en sí mismo. El trauma hace que esa persona esté preocupada de manera intensa por su autoimagen.

El problema proviene de la necesidad subsecuente de controlar cualquier situación, de no ser capaz de ver el panorama completo, la tendencia a reaccionar violentamente por miedo y furia como una manera de fijar la atención en sí mismo y anular a los demás. Este tipo de comportamiento está en el núcleo de muchos de los casos de cierres de plataformas y escándalos de censura en los campus.

El troleo, el ciberacoso y otras tácticas para llamar la atención surgen de un sentimiento de debilidad y fomentan un entorno que causa más dolor, en el que no es seguro dirigir con vulnerabilidad ni probar ideas ni hacer las cosas que generan compañerismo genuino.

El internet se ha convertido en un lugar en el que la gente se comunica con base en su ego competitivo: soy más fabuloso que tú (gran parte de esto se vive en Instagram). Eres más tonto que yo (gran parte de esto se vive en Twitter). No es un lugar donde la gente comparta información con el corazón y el alma.

Desde luego, es más probable que la gente involucrada en ese tipo de entorno se sienta deprimida, y sufra de problemas de salud mental. Claro, es más probable que vean las relaciones humanas a través de la óptica del abusador y la víctima, y que sean extremadamente sensibles a cualquier desequilibrio de poder. Imagina que tienes 17 años y que unas personas que apenas conoces están diciendo cosas amables o desagradables acerca de ti, alguien que aún no se ha creado una identidad. Eso genera ansiedad existencial y, por lo tanto, fanatismo.

Dos palabras nos acechan en este momento: trauma y equidad. El trauma es vivir con las consecuencias de un suceso negativo o, lo más importante: no tener un lugar adonde ir para sanar las consecuencias porque la conversación pública no es segura. La equidad es el sueño de un mundo en el que a todos les den el mismo nivel de atención y dignidad. El sueño aún es posible, pero se está desvaneciendo con cada ataque despiadado que se asesta en su nombre.

Fuente: nytimes.com